ຊື່ ຂອງ Mustang Panda ຫລື HoneyMyte ອາດ ຄຸ້ນ ເຄີຍ ກັບ ຜູ້ ທີ່ ຕິດຕາມ ຂ່າວ ທາງ ອິນ ເຕີ ແນັດ. ເພາະໃນປີທີ່ຜ່ານມາ ກຸ່ມແຮ໊ກເກີໄດ້ໂຈມຕີຫນ່ວຍລັດຖະບານຂອງປະເທດໄທດ້ວຍໂປຣແກຣມທີ່ຄັ້ງຫນຶ່ງຝັງຢູ່ໃນລະບົບ ແຮ໊ກເກີໄດ້ໂຈມຕີຫນ່ວຍລັດຖະບານຂອງປະເທດໄທ. ມັນ ສາມາດ ແຜ່ ຂະຫຍາຍ ຜ່ານ USB drive, ແລະ ເທື່ອ ນີ້ ກຸ່ມ hacker ນີ້ ໄດ້ ກັບ ຄືນ ມາ ອີກ.

ອີງຕາມການລາຍງານຂອງເວັບໄຊ Cyber Press ການກັບຄືນມາຂອງແຮ໊ກເກີຈາກປະເທດຈີນ Mustang Panda ໃນທ້າຍປີ 2025 (2025) ພ້ອມກັບການປັບປຸງ malware CoolClient ເຊິ່ງເປັນ malware ຊະນິດຫນຶ່ງທີ່ເປີດປະຕູຫຼັງຂອງລະບົບ ຫຼື ລະບົບ ຫຼື ປະຕູຫຼັງດ້ວຍລັກສະນະໃຫມ່ໆທີ່ເຮັດໃຫ້ງ່າຍຂຶ້ນໃນການລັກຂໍ້ມູນການເຂົ້າຈາກເວັບໄຊ. ມັນ ຍັງ ໂຈມ ຕີ ປະ ເທດ ຕ່າງໆ ໃນ ເຂດ ອື່ນໆ ດັ່ງ ເຊັ່ນ ປະ ເທດ ມົງ ໂກ ເລຍ, Pakistan ແລະ ປະ ເທດຣັດ ເຊຍ.

malware CoolClient ບໍ່ແມ່ນເລື່ອງໃຫມ່ ເພາະຖືກກວດພົບຕັ້ງແຕ່ປີ 2022 ອີງຕາມການລາຍງານຂອງ Sophos ບໍລິສັດທີ່ພັດທະນາເຄື່ອງມື anti-malware ສໍາລັບທຸລະກິດ ແລະໄດ້ຮັບການຢືນຢັນອີກໂດຍ Trend Micro ຜູ້ພັດທະນາເຄື່ອງມື anti-malware ອີກຄົນຫນຶ່ງວ່າ malware ມີຢູ່.ໃນເວລານັ້ນ malware ເອງເຮັດຫນ້າທີ່ເປັນປະຕູຫຼັງຮອງພ້ອມກັບ malware PlugX ແລະ LuminousMoth.

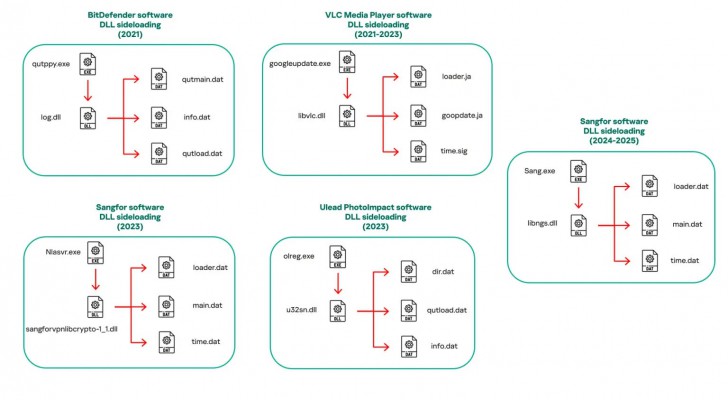

ເພື່ອສົ່ງ malware ນີ້ໄປໃຫ້ເຄື່ອງຈັກຂອງຜູ້ຕົກເປັນເຫຍື່ອ.ທໍາອິດແຮ໊ກເກີໄດ້ໃຊ້ໂປຣແກຣມທີ່ເຂົ້າລະຫັດ shellcode ແລະແຟ້ມ malware DLL ພາຍໃນເພື່ອສົ່ງ malware ໂດຍການລໍ້ລວງໂປຣເເກຣມທີ່ເຊັນຢ່າງຖືກຕ້ອງເຊັ່ນ BitDefender, VLC, Ulead PhotoImpact ແລະ Sangfor ເພື່ອໃສ່ແຟ້ມ malware DLL ເຊິ່ງເປັນວິທີການໂຈມຕີທີ່ເອີ້ນວ່າ DLL sideloading libngs.dll Sang.exe.ການອັບໂຫຼດໄຟລ໌ນໍາໄປສູ່ການແກ້ໄຂແຟ້ມຕັ້ງຄ່າຂອງ malware ທີ່ຊື່ວ່າ loader.dat ແລະ time.dat.

ຮູບ ພາບ ຈາກ : https://cyberpress.org/honeymyte-boosts-coolclient-malware/

ຈາກຂັ້ນຕອນນີ້, ມັນຈະນໍາໄປສູ່ການນໍາໃຊ້ 3 parameter (ຍົກເວັ້ນຂໍ້ທໍາອິດທີ່ບໍ່ແມ່ນການນໍາໃຊ້ param):

- ບໍ່ມີ param ທີ່ຈະນໍາໄປສູ່ "Trigger" Install (install malware)

- ການຕິດຕັ້ງນໍາໄປສູ່ການແລ່ນ Run Key, ສ້າງແຟ້ມ write.exe, ການເປີດ script ຈາກ loader.dat, ຕັ້ງການບໍລິການທີ່ເອີ້ນວ່າ media_updaten, ກວດເບິ່ງວ່າມີລະບົບປ້ອງກັນໄວຣັດເຊັ່ນ 360sd.exe ທີ່ກໍາລັງແລ່ນຢູ່ເທິງເຄື່ອງຈັກຫຼືບໍ່).

- Param ນີ້ ຈະ ຖືກ ສົ່ງ ເຂົ້າ ໄປ ໃນ ຂະ ບວນການ ທີ່ ມີ ຊື່ ວ່າ write.exe

- Passuac ຈະຮັບຜິດຊອບໃນການຫຼີກລ່ຽງ UAC (User Account Control), spoofing the Process svchost PEB ແລະເພີ່ມວຽກທີ່ເອີ້ນວ່າ ComboxResetTask.

ແລະສຸດທ້າຍ, ມັນຈະโหลดແລະໃຊ້ໄຟລ໌ DLL ພາຍໃນ main.dat ເຊິ່ງມີຄວາມສາມາດຂອງ malware ຫຼາຍຢ່າງເຊັ່ນ:

- ຮວບຮວມຂໍ້ມູນກ່ຽວກັບລະບົບຂອງຜູ້ຕົກເປັນເຫຍື່ອເຊັ່ນ ຊື່ເຄື່ອງຈັກ, ລະບົບປະຕິບັດການ ແລະ ລາຍລະອຽດ.

- ຄວາມສາມາດໃນການອັບໂຫຼດແລະລຶບໄຟລ໌ໃນເຄື່ອງຈັກ

- ການນໍາໃຊ້ TCP Tunneling

- ການໃຊ້ Malware Plug-In

- ການນໍາໃຊ້ Proxy Reverse

- ກະແຈ

ນອກຈາກນັ້ນ, malware ລຸ້ນສຸດທ້າຍໄດ້ເພີ່ມຄວາມສາມາດຫຼາຍຢ່າງເຊັ່ນ:

- ການ ສັງ ເກດ ເບິ່ງ ຂໍ້ ມູນ ໃນ clipboard ໂດຍ ໃຊ້ ຄໍາ ສັ່ງ GetClipboardData / GetWindowTextW ແລະ ຈາກ ນັ້ນ ໃຊ້ XOR ເພື່ອ C:ProgramDataAppxProvisioning.xml encoding.

- ການຕິດຕາມການເປີດປ່ອງຢ້ຽມທີ່ແຕກຕ່າງກັນ

- ການສະກັດກັ້ນຂໍ້ມູນຜ່ານ HTTP Protocol ດ້ວຍ HTTP Proxy Sniffer

malware ເອງແມ່ນນອກເຫນືອຈາກຄວາມສາມາດທີ່ມາກັບ malware ຕັ້ງແຕ່ຕົ້ນ. ມັນຍັງຖືກປັບປຸງດ້ວຍ 3 plugins:

- FileMgrS.dll ສໍາລັບການຈັດການກັບແຟ້ມ

- ServiceMgrS.dll ໃຊ້ເພື່ອຈັດການບໍລິການຕ່າງໆໃນເຄື່ອງຈັກ, ລວມທັງ enum/start/stop/create.

- RemoteShellS.dll ໃຊ້ເພື່ອເຊື່ອງຂໍ້ມູນ cmd.exe ດ້ວຍ Pipe I / O

ບໍ່ ພຽງ ແຕ່ ເທົ່າ ນັ້ນ. malware ເອງຍັງຄູ່ກັບໂປຣແກຣມທີ່ລັກຂໍ້ມູນໃນເວັບໄຊ (Browser Stealer) ໂດຍປົກຄຸມເວັບໄຊທ໌ຫຼາຍຊະນິດເຊັ່ນ:

- ໂຄຣໍາ, MD5: 1A5A9C013CE1B65ABC75D809A25D36A7

- Edge, E1B7EF0F3AC0A0A64F86E220F362B149

- ໂຄຣມ, DA6F89F15094FD3F74BA186954BE6B05